Chào bạn, tôi là Võ Đỗ Khuê, Co-founder của ZoneCloud. Tôi rất vui khi được chia sẻ những kiến thức của mình về một chủ đề an ninh mạng thú vị: Tấn công Ping tử thần. Nghe có vẻ “chết chóc”, nhưng thực chất đây lại là một cuộc tấn công kinh điển giúp chúng ta hiểu hơn về những lỗ hổng sơ khai của internet.

Trong bài viết này, tôi sẽ giúp bạn giải đáp mọi thắc mắc về Ping of death DDoS attack là gì, từ bản chất đến cách phòng tránh, và quan trọng hơn, là bài học bảo mật mà chúng ta rút ra được cho kỷ nguyên số ngày nay.

Nội dung chính của bài viết:

- Bản chất: Ping tử thần (PoD) là một cuộc tấn công DoS cổ điển, khai thác lỗ hổng trong quá trình xử lý gói tin để làm sập máy chủ.

- Cách thức: Kẻ tấn công gửi gói tin ICMP có kích thước quá lớn, khiến máy chủ bị lỗi tràn bộ đệm khi cố gắng tái hợp các mảnh gói tin.

- Điểm khác biệt: Đây là tấn công đơn lẻ, khác với DDoS – tấn công phân tán sử dụng nhiều máy tính để làm quá tải tài nguyên.

- Tính lỗi thời: Lỗ hổng PoD đã được vá trên hầu hết các hệ điều hành và thiết bị mạng sản xuất sau năm 1998, khiến nó không còn là mối đe dọa lớn ngày nay.

- Bài học: PoD là một ví dụ điển hình về tầm quan trọng của việc cập nhật hệ thống thường xuyên và sử dụng các giải pháp bảo mật chuyên nghiệp để đối phó với những cuộc tấn công mạng ngày càng tinh vi.

Ping of death DDoS attack là gì?

Ping of death DDoS attack (viết tắt là PoD) là một loại tấn công từ chối dịch vụ (DoS) cổ điển. Mục tiêu của cuộc tấn công này là làm sập, treo hoặc khởi động lại máy chủ của bạn bằng cách lợi dụng một lỗ hổng trong quá trình xử lý gói tin.

Tấn công này đã từng là một mối đe dọa nghiêm trọng, nhưng ngày nay nó không còn phổ biến nữa. Tuy nhiên, nó vẫn là một phần quan trọng trong lịch sử an ninh mạng mà bất cứ ai làm về hạ tầng số cũng nên biết.

Cách thức hoạt động và mục tiêu Ping of death attack

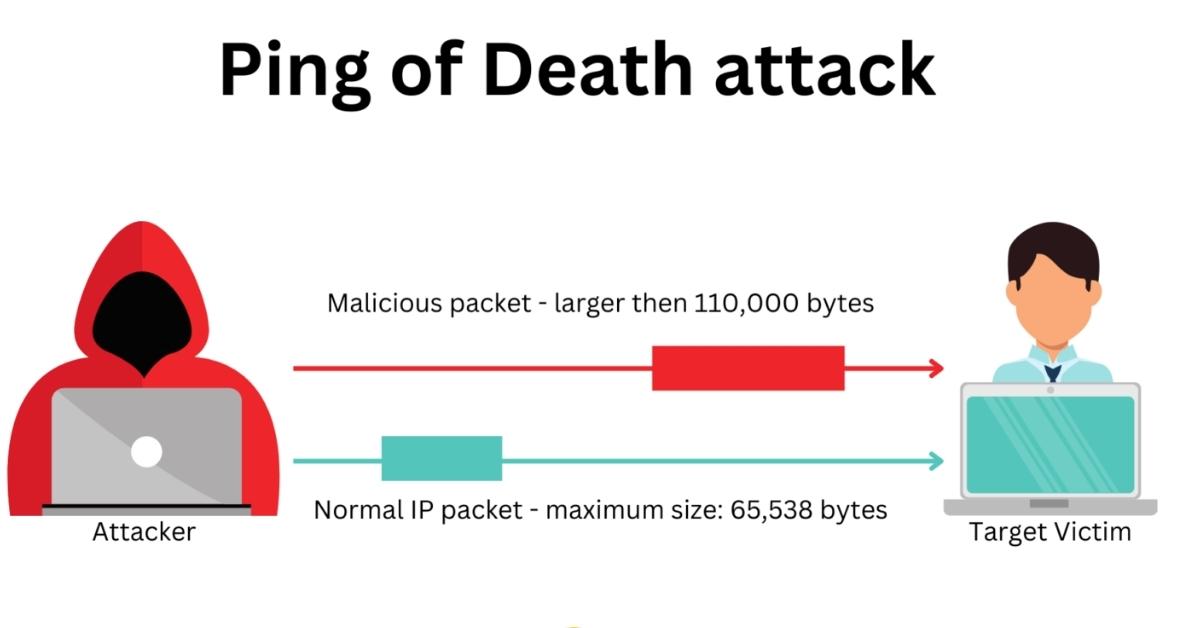

Về cơ bản, một gói tin IP hợp lệ chỉ có kích thước tối đa là 65.535 byte. Kẻ tấn công sẽ tạo một gói tin ICMP (ping) có kích thước vượt quá giới hạn này. Vì gói tin quá lớn, nó không thể gửi đi ngay lập tức. Do đó, kẻ tấn công sẽ phân mảnh gói tin này thành nhiều phần nhỏ hơn và gửi đến máy chủ của bạn.

Khi máy chủ nhận được các mảnh này, nó sẽ cố gắng tái hợp chúng lại thành gói tin ban đầu. Lúc này, lỗi xảy ra: gói tin sau khi được tái hợp có kích thước lớn hơn bộ nhớ đệm được cấp phát. Tình trạng này được gọi là tràn bộ đệm (buffer overflow), gây ra lỗi hệ thống, khiến máy chủ của bạn bị treo, sập hoặc phải khởi động lại. Mặc dù PoD sử dụng ICMP, nhưng nó cũng có thể khai thác các lỗ hổng tương tự với các giao thức khác như TCP và UDP.

Phân biệt PoD với các cuộc tấn công DDoS hiện đại

| Tiêu chí | Tấn công Ping tử thần (PoD) | Tấn công DDoS |

|---|---|---|

| Tiêu chí | Tấn công Ping tử thần (PoD) | Tấn công DDoS |

| Bản chất | Tấn công từ chối dịch vụ (DoS) cổ điển, đơn lẻ. | Tấn công từ chối dịch vụ (DDoS) phân tán. |

| Nguồn tấn công | Chỉ sử dụng một máy tính duy nhất để gửi gói tin. | Sử dụng một mạng lưới lớn gồm nhiều máy tính (botnet). |

| Cách thức | Khai thác lỗ hổng trong việc xử lý gói tin ICMP có kích thước quá lớn, gây lỗi tràn bộ đệm. | Sử dụng lượng lớn lưu lượng truy cập từ nhiều nguồn khác nhau để làm quá tải băng thông và tài nguyên của máy chủ. |

| Mức độ phổ biến | Gần như không còn phổ biến, vì lỗ hổng đã được vá từ năm 1998. | Rất phổ biến và tinh vi, vẫn là mối đe dọa lớn đối với các dịch vụ trực tuyến. |

| Ví dụ thực tế | Gói tin ICMP lớn hơn 65.535 byte gây lỗi hệ thống. | Lưu lượng truy cập lên đến 1.7 Tbps làm nghẽn mạng và sập server. |

Tại sao PoD không còn là mối đe dọa? Và bài học rút ra

Lịch sử và các bản vá lỗi

Tấn công Ping tử thần được phát hiện vào năm 1996 và đã gây ra nhiều vấn đề cho các hệ điều hành phổ biến thời bấy giờ như Windows 95 hay Windows NT. Tuy nhiên, sau đó các nhà cung cấp đã nhanh chóng phát hành các bản vá lỗi để khắc phục lỗ hổng này.

Do đó, hầu hết các hệ điều hành và thiết bị mạng được sản xuất sau năm 1998 đều đã có cơ chế phòng thủ tích hợp. Ngay cả khi một biến thể của PoD trên IPv6 được phát hiện trên Windows, Microsoft cũng đã nhanh chóng tung ra bản vá lỗi (MS13-065) vào giữa năm 2013.

Bài học về bảo mật từ một cuộc tấn công đã cũ

PoD là một ví dụ điển hình cho việc khai thác lỗ hổng cơ bản của giao thức mạng. Lịch sử của nó cho chúng ta thấy tầm quan trọng của việc cập nhật hệ thống thường xuyên để vá các lỗ hổng đã biết.

Dù PoD gần như đã không còn xuất hiện, nhưng các cuộc tấn công mạng ngày nay phức tạp hơn nhiều. Chúng không chỉ nhắm vào các lỗ hổng giao thức cũ mà còn sử dụng các kỹ thuật tinh vi hơn. Hiểu về Ping tử thần là một nền tảng tốt để bạn nắm được cách các cuộc tấn công mạng hoạt động, từ đó có thể chủ động hơn trong việc bảo vệ hệ thống của mình.

Cách nhận biết và các biện pháp phòng tránh hiệu quả

Dấu hiệu nhận biết máy chủ bị tấn công PoD

Tuy PoD là một cuộc tấn công đã cũ, nhưng dấu hiệu của nó khá giống với các cuộc tấn công DoS/DDoS khác. Nếu bạn thấy hiệu suất máy chủ giảm đột ngột, các dịch vụ web/ứng dụng chạy chậm, hoặc máy chủ của bạn tự nhiên bị treo, khởi động lại, đó có thể là dấu hiệu cho thấy có điều gì đó bất thường đang xảy ra.

Bạn cũng có thể kiểm tra lưu lượng truy cập, nếu thấy lượng gói tin ICMP tăng đột biến từ một nguồn duy nhất, đó là một dấu hiệu rõ ràng của tấn công ping of death.

Các biện pháp phòng tránh và bảo vệ server

Dưới đây là 3 biện pháp hiệu quả để bạn tự bảo vệ máy chủ của mình:

Cập nhật hệ thống thường xuyên

Hãy luôn đảm bảo hệ điều hành và phần mềm trên server, hosting, VPS của bạn được cập nhật các bản vá lỗi mới nhất. Điều này giúp vá các lỗ hổng đã biết, ngay cả những lỗ hổng đã tồn tại từ lâu như PoD.

Cấu hình tường lửa (firewall)

Bạn có thể cấu hình tường lửa để giới hạn kích thước gói tin ICMP được phép, đồng thời chặn các gói tin ICMP bị phân mảnh. Việc giới hạn số lượng yêu cầu ping từ một địa chỉ IP (rate limiting) cũng là một cách hiệu quả để ngăn chặn các cuộc tấn công ping flood.

Sử dụng dịch vụ chống DDoS chuyên nghiệp

Đây là giải pháp tối ưu nhất. Các nhà cung cấp uy tín như ZoneCloud có hệ thống bảo mật chuyên dụng được đặt tại các Data Center chuẩn Tier III như Viettel IDC, VNPT, FPT. Chúng tôi đã có kinh nghiệm thực tế đối phó với nhiều loại tấn công phức tạp, trong đó có cả những cuộc tấn công có cường độ lên đến 1.7 Tbps. Hệ thống của chúng tôi sẽ lọc và chặn các gói tin độc hại ngay từ lớp mạng, đảm bảo server của bạn luôn ổn định.

Một số câu hỏi thường gặp về tấn công Ping tử thần

Ping tử thần có liên quan đến Ping Flood không?

Ping tử thần (Ping of Death) và Ping Flood đều là các loại tấn công mạng thuộc nhóm tấn công từ chối dịch vụ (DoS), nhưng có điểm khác biệt. Ping tử thần sử dụng các gói tin ICMP có kích thước quá lớn vượt giới hạn chuẩn, gây lỗi tràn bộ đệm và làm treo hoặc sập hệ thống mục tiêu. Trong khi đó, Ping Flood là cuộc tấn công ICMP Flood nhằm gửi một lượng lớn gói tin ping để làm quá tải hệ thống mục tiêu. Ping tử thần thường là tấn công đơn lẻ với gói tin sai định dạng hoặc kích thước lớn, còn Ping Flood là tấn công với quy mô lớn, nhiều gói tin cùng lúc gây nghẽn mạng.

Các thiết bị IoT có dễ bị tấn công Ping tử thần không?

Các thiết bị IoT dễ bị tấn công mạng nói chung do bảo mật kém, thường sử dụng mật khẩu mặc định, không cập nhật bảo mật tự động và có nhiều lỗ hổng. Các thiết bị này cũng là mục tiêu ưa thích của tội phạm mạng để khai thác làm bàn đạp tấn công mạng hoặc DDoS, trong đó có thể bị tấn công dạng Ping tử thần hoặc các loại tấn công từ chối dịch vụ khác. Việc khai thác lỗ hổng bảo mật và tấn công thiết bị IoT đang gia tăng nhanh chóng trong những năm gần đây.

Khi nào thì tôi cần liên hệ nhà cung cấp dịch vụ để được hỗ trợ?

Nên liên hệ nhà cung cấp dịch vụ kỹ thuật hoặc internet khi hệ thống mạng hoặc thiết bị gặp sự cố về kết nối, hiệu suất giảm nghiêm trọng hoặc có nghi ngờ bị tấn công mạng như Ping tử thần gây gián đoạn dịch vụ. Nhà cung cấp có thể kiểm tra và hỗ trợ khắc phục tình trạng đường truyền, hỗ trợ các biện pháp bảo mật phòng chống tấn công như chống DDoS hoặc ngăn chặn lưu lượng độc hại.

Kết luận

Tóm lại, mặc dù tấn công Ping tử thần đã là một cuộc tấn công lỗi thời, nhưng nó vẫn mang đến một bài học quý giá về tầm quan trọng của việc bảo mật hệ thống. Bài học này không chỉ nằm ở việc vá các lỗ hổng đã biết mà còn ở việc phải luôn chủ động trước những mối đe dọa mới.

Các cuộc tấn công mạng ngày nay đã trở nên phức tạp và tinh vi hơn rất nhiều. Vì thế, việc tự bảo vệ mình là một điều cần thiết. Tại ZoneCloud, với kinh nghiệm nhiều năm trong lĩnh vực hạ tầng số, chúng tôi hiểu rõ điều đó. Chúng tôi cung cấp các dịch vụ hosting, VPS, server với hệ thống bảo mật tiên tiến, đội ngũ kỹ sư có hơn 10 năm kinh nghiệm luôn sẵn sàng hỗ trợ bạn.

Nguồn bài viết tham khảo: