Chào bạn, tôi là Võ Đỗ Khuê, Co-founder của ZoneCloud. Với kinh nghiệm nhiều năm trong lĩnh vực hạ tầng số, tôi hiểu rằng bảo mật server là ưu tiên hàng đầu của mọi doanh nghiệp.

Bài viết này được tôi tổng hợp và phân tích dựa trên kinh nghiệm thực chiến của ZoneCloud, cùng với các dữ liệu mới nhất từ các tổ chức bảo mật uy tín trên thế giới, nhằm giúp bạn có cái nhìn toàn diện và trang bị kiến thức để phòng vệ hiệu quả trước một trong những hình thức tấn công mạng nguy hiểm nhất hiện nay: Memcached DDoS attack.

Nội dung chính của bài viết:

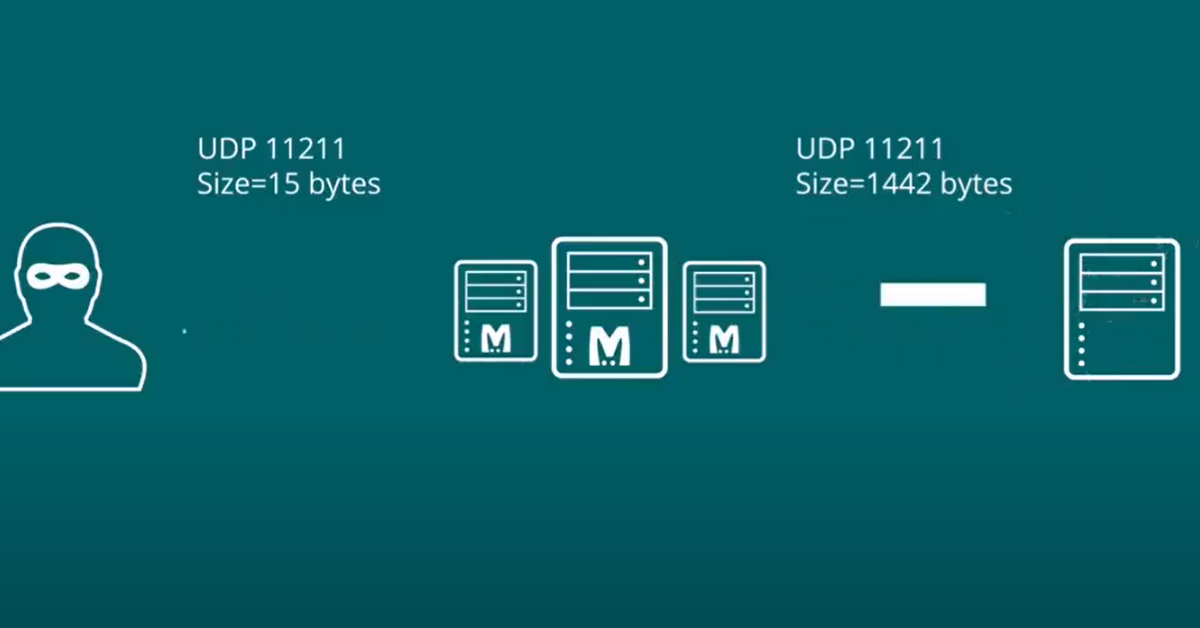

- Bản chất của tấn công DDoS Memcached: Đây là một cuộc tấn công khuếch đại (amplification attack), tận dụng lỗ hổng từ các server Memcached có cấu hình không an toàn để tạo ra một lượng traffic khổng lồ.

- Cơ chế tấn công tinh vi: Kẻ tấn công gửi yêu cầu rất nhỏ (chỉ 1 byte), nhưng nhờ vào giao thức UDP không cần xác thực và việc giả mạo IP, chúng có thể tạo ra một phản hồi lớn gấp 51.200 lần (khoảng 50KB), gây quá tải server của nạn nhân.

- Hậu quả nghiêm trọng: Tấn công này không đánh cắp dữ liệu nhưng làm tiêu tốn toàn bộ tài nguyên server (băng thông, CPU, RAM), gây gián đoạn dịch vụ và ảnh hưởng nặng nề đến uy tín, doanh thu của doanh nghiệp.

- Dấu hiệu nhận biết rõ ràng: Khi bị tấn công, hệ thống thường có các dấu hiệu như lưu lượng traffic UDP tăng đột biến trên cổng 11211, cùng với việc tài nguyên server tăng cao bất thường.

- Giải pháp phòng chống hiệu quả: Biện pháp quan trọng nhất là cấu hình lại Memcached để vô hiệu hóa UDP và chỉ cho phép truy cập nội bộ. Ngoài ra, việc sử dụng dịch vụ chống DDoS chuyên nghiệp là giải pháp toàn diện để bảo vệ hệ thống trước các cuộc tấn công quy mô lớn.

Memcached DDoS attack là gì?

Memcached DDoS attack hay gọi là tấn công DDoS Memcached là một trong những kiểu tấn công từ chối dịch vụ (DDoS) khuếch đại nguy hiểm nhất hiện nay.

Thay vì sử dụng một lượng lớn botnet, kẻ tấn công khai thác lỗ hổng từ những server Memcached có cấu hình không an toàn để tạo ra một luồng traffic khổng lồ, khiến website và server của nạn nhân bị sập.

Memcached là gì?

Để hiểu về cuộc tấn công này, trước hết bạn cần biết Memcached là gì. Đây là một hệ thống caching (bộ nhớ đệm) phân tán, mã nguồn mở, được thiết kế để tăng tốc độ truy cập ứng dụng web.

Về bản chất, nó hoạt động như một kho lưu trữ dữ liệu tạm thời trong bộ nhớ RAM của server, giúp giảm tải cho cơ sở dữ liệu chính và cải thiện tốc độ xử lý của website. Với ZoneCloud, chúng tôi cũng thường khuyến khích khách hàng sử dụng các giải pháp tương tự để tối ưu hiệu suất server.

Vì sao Memcached bị lợi dụng để tấn công?

Memcached trở thành mục tiêu của tấn công khuếch đại (amplification attack) do hai lý do chính:

Giao thức UDP

Memcached hỗ trợ giao thức UDP, một giao thức mạng không yêu cầu xác thực nguồn gửi. Điều này cho phép kẻ tấn công dễ dàng giả mạo địa chỉ IP (spoofing IP) của nạn nhân, sau đó gửi các yêu cầu truy vấn đến hàng loạt server Memcached công khai.

Cấu hình mặc định không an toàn

Rất nhiều server Memcached, đặc biệt là các server đã cũ, được cấu hình mặc định cho phép truy cập từ bất kỳ địa chỉ IP nào trên Internet và kích hoạt giao thức UDP. Chính lỗ hổng bảo mật Memcached này đã biến các server vô tội thành công cụ tấn công mạnh mẽ.

Cơ chế tấn công Memcached Amplification

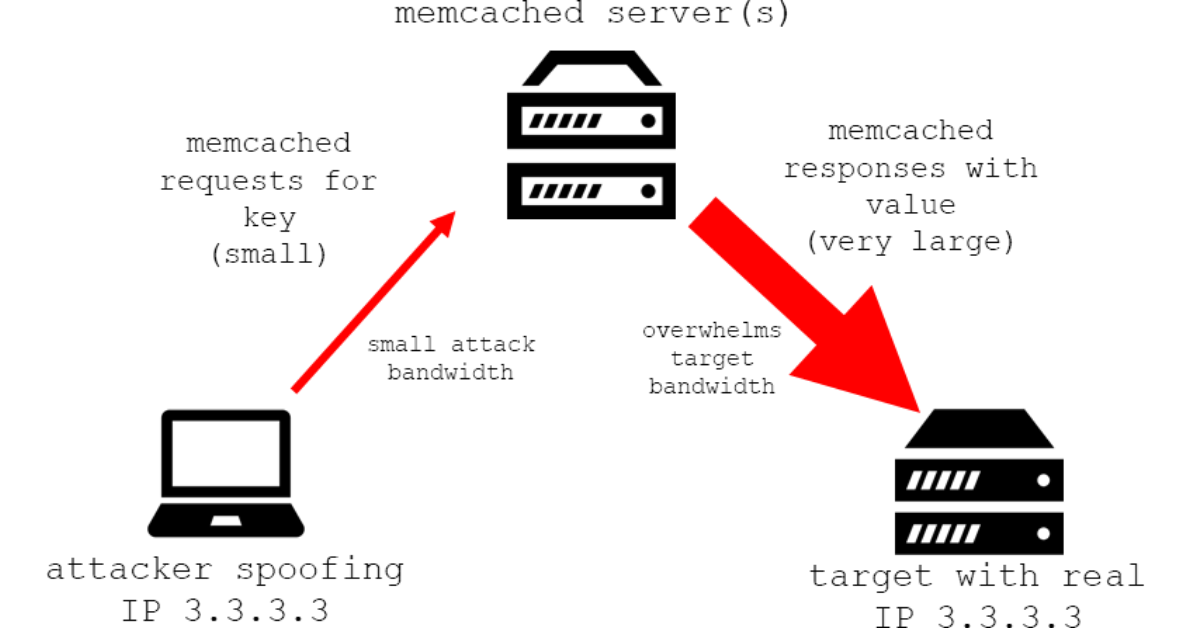

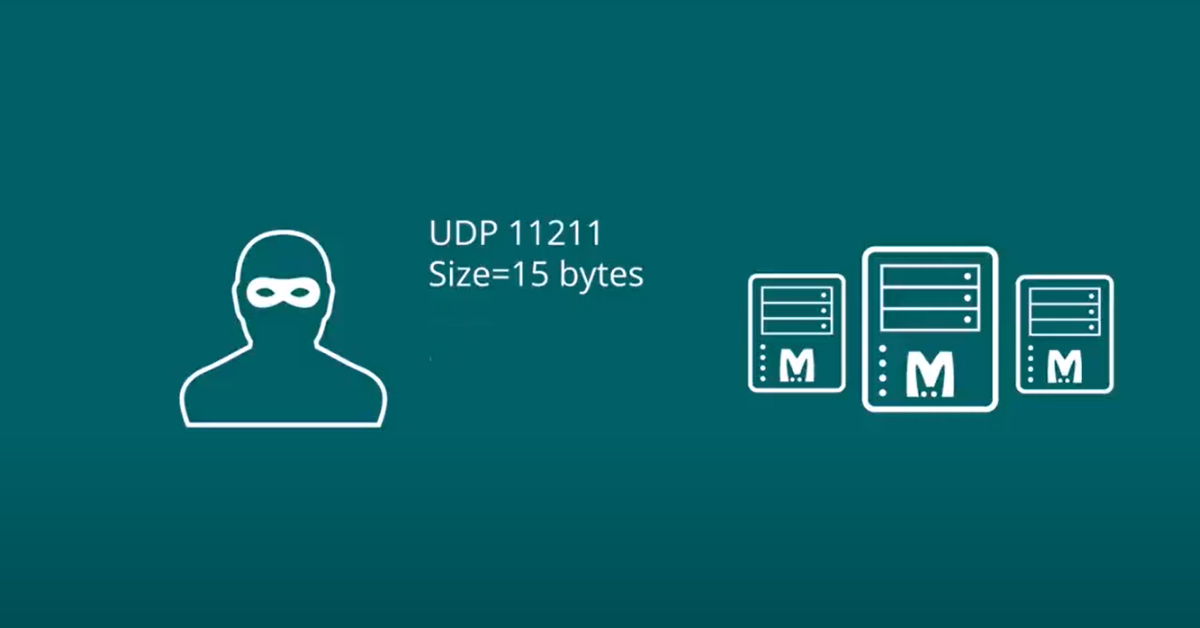

Tấn công khuếch đại UDP (UDP amplification attack) sử dụng một kỹ thuật rất tinh vi và hiệu quả để làm quá tải server. Về cơ bản, nó hoạt động theo 4 bước chính:

- Chèn dữ liệu: Kẻ tấn công sẽ cấy một lượng dữ liệu lớn vào các server Memcached công khai.

- Giả mạo yêu cầu: Tiếp đó, chúng gửi một gói tin giao thức UDP rất nhỏ, chỉ vài byte, nhưng giả mạo địa chỉ IP nguồn thành địa chỉ của nạn nhân.

- Phản hồi khuếch đại: Các server Memcached nhận được yêu cầu sẽ phản hồi lại bằng một lượng dữ liệu cực lớn đến địa chỉ IP đã bị giả mạo.

- Từ chối dịch vụ: Điều này tạo ra một luồng băng thông mạng khổng lồ, đổ dồn vào server của nạn nhân, gây ra tình trạng quá tải và từ chối dịch vụ.

Tỷ lệ khuếch đại

Điểm mấu chốt của kiểu tấn công này là tỷ lệ khuếch đại (amplification factor). Với Memcached, tỷ lệ này có thể lên tới 51.200 lần. Điều này có nghĩa là chỉ cần gửi một yêu cầu 1 byte, kẻ tấn công có thể tạo ra một phản hồi lên tới 50KB.

Đây là một con số khổng lồ, biến tấn công DDoS Memcached trở thành một trong những phương thức tấn công nguy hiểm nhất. Với kinh nghiệm của ZoneCloud, chúng tôi nhận thấy các cuộc tấn công này có thể làm sập cả những hệ thống lớn, nếu không có biện pháp phòng vệ kịp thời.

Mức độ nguy hiểm và tác hại của tấn công DDoS Memcached

Tấn công DDoS Memcached không chỉ gây phiền toái mà còn để lại những hậu quả nghiêm trọng. Kể cả với các hệ thống được xây dựng kiên cố, một cuộc tấn công layer 4 vẫn có thể gây ra thiệt hại đáng kể.

Ảnh hưởng đến hiệu suất và tài nguyên server

Khi bị tấn công, server sẽ bị quá tải bởi một lượng lớn lưu lượng băng thông không mong muốn. Tấn công DDoS Memcached có thể nhanh chóng làm tiêu tốn toàn bộ tài nguyên server như băng thông, CPU và RAM. Điều này khiến website hoặc ứng dụng trở nên không thể truy cập, gây ra tình trạng “từ chối dịch vụ” (Denial of Service). Toàn bộ hoạt động của bạn sẽ bị tê liệt hoàn toàn.

Thiệt hại về kinh tế và uy tín

Mặc dù mục tiêu của tấn công DDoS không phải là đánh cắp dữ liệu, nhưng nó vẫn gây thiệt hại nghiêm trọng về doanh thu và uy tín. Người dùng sẽ không thể truy cập dịch vụ, dẫn đến mất khách hàng và gián đoạn hoạt động kinh doanh. Về lâu dài, điều này sẽ ảnh hưởng trực tiếp đến hình ảnh thương hiệu và niềm tin của khách hàng.

Những con số thống kê đáng báo động

Để bạn dễ hình dung, các cuộc tấn công DDoS Memcached từng được ghi nhận đạt đỉnh với băng thông lên tới 1.7 Tbps (terabits/giây). Đây là một con số kỷ lục trong lịch sử an ninh mạng, cho thấy mức độ tàn phá khủng khiếp của loại tấn công này.

Với kinh nghiệm trong việc cung cấp các dịch vụ Hosting/VPS/Server, ZoneCloud luôn khuyến cáo khách hàng cần trang bị giải pháp bảo mật để chủ động phòng chống và giảm thiểu rủi ro.

Dấu hiệu nhận biết và cách phòng chống hiệu quả

Phát hiện sớm và xử lý kịp thời là chìa khóa để giảm thiểu thiệt hại từ các cuộc tấn công mạng.

Dấu hiệu nhận biết sớm

Nếu bạn thấy các chỉ số sau trên server, hãy cảnh giác:

- Lưu lượng băng thông tăng đột biến, đặc biệt là traffic UDP trên cổng 11211.

- Tài nguyên server như CPU, RAM tăng cao bất thường.

- Hệ thống log server ghi nhận nhiều kết nối không rõ nguồn gốc hoặc các yêu cầu bất thường.

- Website hoặc ứng dụng bị gián đoạn, không thể truy cập.

Bạn có thể sử dụng các công cụ giám sát như Nagios, Zabbix hoặc các dịch vụ giám sát từ nhà cung cấp VPS để theo dõi các chỉ số này theo thời gian thực.

Cách phòng chống tấn công

- Cấu hình lại Memcached: Đây là biện pháp quan trọng nhất. Hãy cấu hình Memcached chỉ cho phép truy cập từ localhost (127.0.0.1) hoặc từ các IP nội bộ đáng tin cậy. Nếu không cần, bạn nên vô hiệu hóa hoàn toàn giao thức UDP để giảm thiểu rủi ro.

- Sử dụng tường lửa (Firewall): Cấu hình tường lửa để chặn tất cả traffic UDP đến cổng 11211 từ bên ngoài.

- Sử dụng dịch vụ chống DDoS chuyên nghiệp: Để chống lại các cuộc tấn công quy mô lớn, việc sử dụng các dịch vụ như Cloudflare, Akamai hoặc giải pháp Firewall vật lý chống DDoS của ZoneCloud là rất cần thiết.

Cách xử lý khi đang bị tấn công

Nếu hệ thống của bạn đang bị tấn công, hãy thực hiện theo quy trình sau:

- Ngắt kết nối Memcached: Nhanh chóng chặn tất cả các kết nối đến cổng 11211 từ bên ngoài.

- Liên hệ nhà cung cấp: Báo cáo ngay cho đội ngũ hỗ trợ của ZoneCloud để nhận được sự trợ giúp từ phía hạ tầng.

- Phân tích và vá lỗ hổng: Sau khi cuộc tấn công đã được kiểm soát, cần phân tích log để tìm ra nguồn tấn công và cấu hình lại hệ thống để ngăn chặn các cuộc tấn công tương tự trong tương lai.

Các câu hỏi thường gặp

Tấn công DDoS Memcached có đánh cắp dữ liệu không?

Tấn công DDoS Memcached không phải là hình thức đánh cắp dữ liệu mà là một cuộc tấn công làm quá tải tài nguyên của hệ thống. Kẻ tấn công sử dụng các máy chủ Memcached lỗ hổng để gửi lượng lớn dữ liệu giả mạo nhằm làm nghẽn băng thông và khiến hệ thống mục tiêu bị gián đoạn dịch vụ (Denial of Service). Memcached sử dụng giao thức UDP không yêu cầu xác nhận, tạo điều kiện cho việc gửi dữ liệu lớn mà không cần sự cho phép, tuy nhiên không có dấu hiệu cho thấy dữ liệu bị đánh cắp trong tấn công này.

Làm thế nào để biết hệ thống của tôi có đang sử dụng Memcached không?

Có thể kiểm tra hoạt động của Memcached trên hệ thống bằng cách sử dụng các lệnh như:

netstat –nltp | grep 11211 (kiểm tra cổng mặc định của Memcached)

php –m | grep memcache (kiểm tra module memcache đã được nạp trong PHP)

Ngoài ra, có thể kiểm tra cấu hình và dịch vụ Memcached đang chạy trên server với các lệnh như sudo systemctl status memcached hoặc yum install memcached để cài đặt kiểm tra. Trên DirectAdmin cũng có thể thực hiện các bước kiểm tra tương tự.

ZoneCloud có giải pháp chống DDoS hiệu quả cho VPS không?

ZoneCloud cung cấp dịch vụ VPS chống DDoS mạnh mẽ với cấu hình phần cứng cao như CPU 6 lõi, RAM 10GB và ổ cứng SSD 80GB, kèm theo công nghệ ZC Guard 2 chuyên sâu chống DDoS, giúp nhận diện và lọc bỏ lưu lượng độc hại. Dịch vụ bảo vệ liên tục 24/7, đảm bảo bảo vệ toàn diện cho VPS với độ ổn định cao, khả năng mở rộng linh hoạt và hỗ trợ kỹ thuật chuyên nghiệp. Giá ưu đãi trọn gói 3 tháng chỉ 3.303.300 VNĐ

Kết luận

Tấn công DDoS Memcached là một ví dụ điển hình cho thấy những lỗ hổng từ cấu hình tưởng chừng vô hại có thể trở thành vũ khí nguy hiểm trên không gian mạng. Mặc dù là một thách thức lớn, nhưng việc chủ động trang bị kiến thức và áp dụng các biện pháp bảo mật đúng cách hoàn toàn có thể giúp bạn phòng vệ hiệu quả.

Bạn nên bắt đầu bằng việc kiểm tra và cấu hình lại Memcached trên server của mình, sau đó là thiết lập các quy tắc tường lửa nghiêm ngặt. Cuối cùng, để bảo vệ hệ thống một cách toàn diện, việc sử dụng các dịch vụ chống DDoS chuyên nghiệp từ những nhà cung cấp uy tín như ZoneCloud là một khoản đầu tư xứng đáng. Hãy nhớ rằng, việc bảo vệ hệ thống không phải là một nhiệm vụ một lần mà là một quá trình liên tục.

Nguồn bài viết tham khảo: